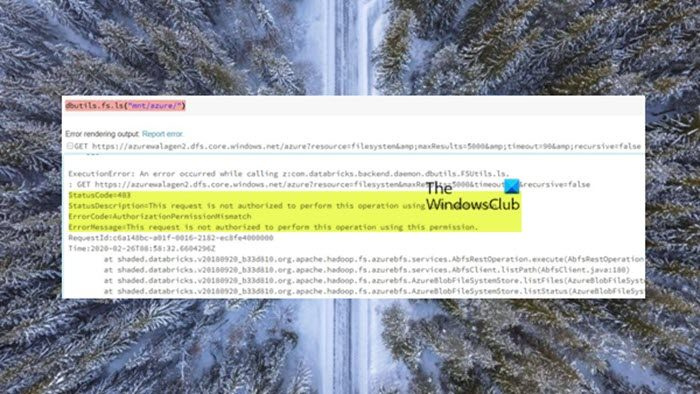

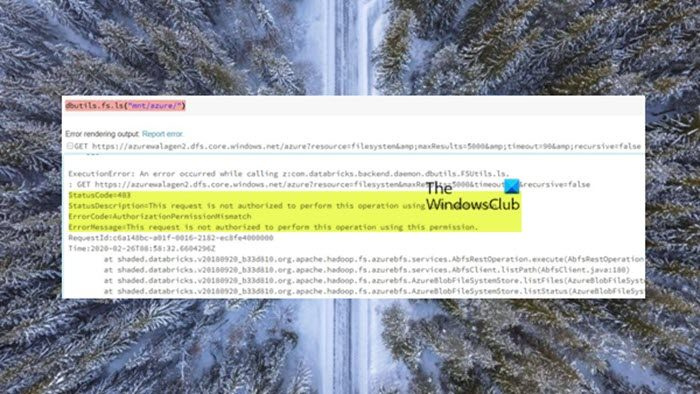

Status 403: Ang kahilingang ito ay hindi awtorisado na isagawa ang operasyong ito gamit ang pahintulot na ito. Pakisubukan ang isa sa mga sumusunod: -Suriin ang iyong administrator upang i-verify na mayroon kang mga tamang pahintulot. -Kung sinusubukan mong i-access ang isang mapagkukunan na wala kang pahintulot na ma-access, makipag-ugnayan sa administrator ng site upang humiling ng access. -Subukan ulit mamaya.

Ang post na ito ay nag-aalok ng pinaka-naaangkop na pag-aayos ng error, Status 403: Ang kahilingang ito ay hindi awtorisado na isagawa ang operasyong ito gamit ang pahintulot na ito. na maaari mong makaharap habang nagsasagawa ng ilang partikular na gawain sa Azure Storage Explorer, Azure Data Factory (ADF), at/o Azure Databricks.

vnc para sa windows 10

StatusCode=403

StatusDescription=Ang kahilingang ito ay hindi awtorisado na isagawa ang operasyong ito gamit ang pahintulot na ito.

ErrorCode=AuthorizationPermissionMismatch

Status 403: Ang kahilingang ito ay hindi awtorisado na isagawa ang operasyong ito gamit ang pahintulot na ito.

Kung matatanggap mo Status 403: Ang kahilingang ito ay hindi awtorisado na isagawa ang operasyong ito gamit ang pahintulot na ito. na maaari mong makaharap kapag nagtatrabaho sa Azure Storage Explorer, Azure Data Factory (ADF), o Azure Databricks, sundin ang mga hakbang na ito upang malutas ang isyu depende sa iyong senaryo.

1] Tiyaking italaga ang tungkulin ng Blob storage contributor sa isang service principal sa saklaw ng ADLS Gen 2 storage account. Dahil sa isang isyu sa driver ng ABFS, naganap ang error na ito kahit na ganap na ipinagkaloob ang mga ACL. Dapat idagdag ang punong-guro ng serbisyo sa pahintulot ng IAM ng punong-guro ng storage account sa

Ang isang Azure Data Lake Storage Generation 2 (ADLS Gen 2) account ay apektado ng isyung ito. Ang isyu ay nalutas na sa HADOOP-15969 at ang pag-aayos ay kasama na ngayon sa Databricks 5.x runtime. Kung naiintindihan mo nang tama ang ACL, hindi mo kailangang bigyan ang service principal ng anumang mga pahintulot ng IAM sa ADLS Gen 2 account.

dalawa] Kailangan mong suriin ang mga pahintulot para sa ADF at ang uri ng user. Tandaan: |_+_|: Gamitin upang magbigay ng mga pahintulot na magbasa, magsulat, at magtanggal ng mga mapagkukunan ng blob storage.

drive ay hindi naa-access parameter ay hindi tama

3] Suriin ang firewall ng storage account. I-disable ito pansamantala at tingnan kung nakakatulong iyon.

4] Tiyaking 10.4 o mas mataas ang numero ng bersyon ng AzCopy. Maaari kang mag-subscribe sa mga update sa mga pahina ng paglabas ng AzCopy. Aabisuhan ka kapag nai-release na ang lahat ng release at maaari mong tingnan ang mga release notes na naka-post doon. Gayundin, tiyaking gumagamit ka ng Azure Storage Explorer na bersyon 1.14 o mas bago.

Sana makatulong ito!

Basahin : Panimula sa blob storage, mga pila, at mga talahanayan sa Windows Azure

Ano ang BlobServiceClient?

Binibigyang-daan ka ng BlobServiceClient na pamahalaan ang mga mapagkukunan ng imbakan ng Azure at mga blob na lalagyan. Ang storage account ay nagbibigay ng top-level na namespace para sa blob service. Maaari kang lumikha ng bagong object ng BlobBaseClient sa pamamagitan ng pagdaragdag ng blobName sa dulo ng Uri. Ang bagong BlobBaseClient ay gumagamit ng parehong pipeline ng patakaran sa kahilingan gaya ng BlobContainerClient.

Basahin : Microsoft Azure Import at Export Tool: Tool sa paghahanda at pagbawi ng disk

pambungad na salita sa ligtas na mode

Ano ang SAS User Delegation?

Maaari mong i-secure ang isang shared access signing (SAS) token upang ma-access ang isang container, directory, o blob gamit ang alinman sa isang Azure Active Directory (Azure AD) na kredensyal o isang account key. Ang SAS na na-secure gamit ang mga kredensyal ng Azure AD ay tinatawag na delegasyon ng user na SAS. Sa Active Directory, maaari kang magtalaga ng kontrol sa pamamagitan ng paggawa ng sumusunod:

- I-right-click ang unit ng organisasyon upang magdagdag ng mga computer, at pagkatapos ay i-click Delegado ng kontrol .

- Sa Delegation of Control Wizard, i-click ang Susunod.

- I-click Idagdag upang magdagdag ng user o grupo sa listahan ng Mga Napiling User at Grupo, at pagkatapos ay i-click Susunod .

Paano magtalaga ng isang user sa SAP?

Upang italaga ang isang user sa SAP, sundin ang mga hakbang na ito:

- Piliin ang Italaga ang aking mga setting.

- Paganahin ang delegasyon para sa uri ng elemento na gusto mo sa pamamagitan ng paglalagay ng check sa kahon nito sa column na Pinagana.

- Sa row na naaayon sa uri ng item na gusto mo, ipasok ang pangalan ng gustong user sa field ng Delegate to column, o pumili mula sa listahan ng mga pangalan.

- I-save ang iyong mga pagbabago.

Paano i-clear ang cache ng Azure?

Upang i-clear ang mga lokal na log ng Azure cache, ihinto at i-restart ang application. Nililinis ng pagkilos na ito ang lumang cache. Upang i-clear ang Azure storage, patakbuhin ang mga sumusunod na command nang paisa-isa:

|_+_|Basahin: Ano ang malaking data - isang simpleng paliwanag na may isang halimbawa.

![Error code 5 sa Black Desert Online (BDO) [Naayos]](https://prankmike.com/img/games/DA/black-desert-online-bdo-error-code-5-fixed-1.jpg)